В каких случаях нужна SIEM

- Отсутствие единой картинный безопасности

Собирает информацию из различных компонентов ИТ инфраструктуры, что позволяет специалистам по ИБ видеть полную картину происходящего

- Сложность анализа большого количества информации

Автоматизирует анализ огромного количества данных и выявляет скрытые угрозы, которые могут быть не выявлены при ручном анализе

- Медленное реагирование на инциденты

Автоматизирует часть задач по реагированию на инциденты так как специалисты по ИБ имеют перед собой полную картину о происходящем в ИТ инфраструктуре

SIEM помогает выполнить требования регуляторов

GDPR, ФЗ-152 (правила по защите персональных данных)

HIPAA (правила по защите медицинской информации клиентов)

PCI DSS (правила по защите данных платежных карт)

ГОСТ 57580 (правила по безопасности финансовых организаций)

С какими вендорами мы работаем:

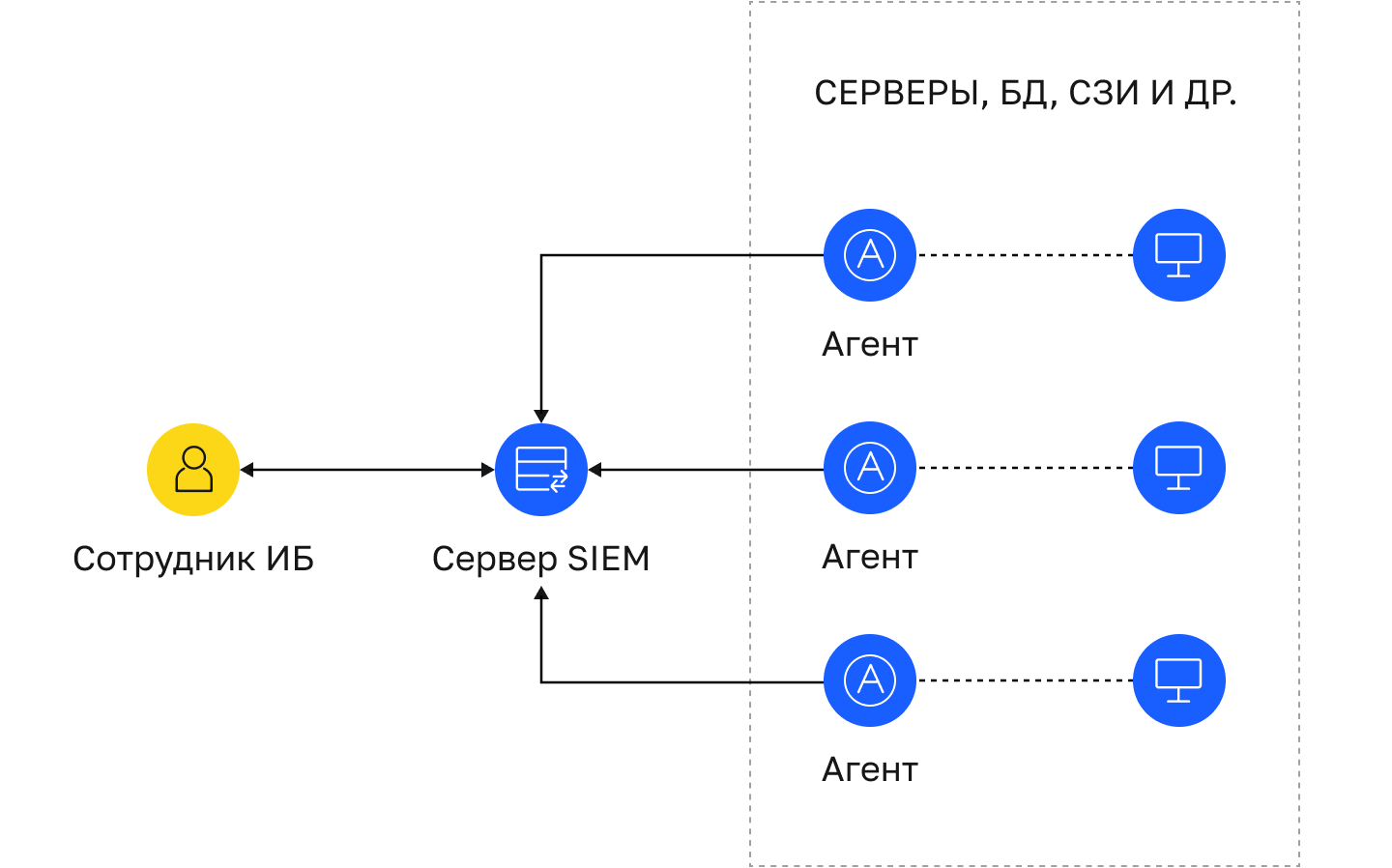

Архитектура SIEM решения

В общем случае SIEM включает следующие компоненты:

- Агент – программный компонент, который устанавливается на разные устройства (серверы, СЗИ, приложения и др.). Он собирает журналы событий ИБ на компонентах и передает их на сервер SIEM.

- Сервер SIEM агрегирует и нормализует события ИБ с различных компонентов, связывает их по правилам корреляции в единую картину для выявления подозрительной активности в ИТ инфраструктуре и сигнализации о кибератаке.

Сотрудник ИБ формирует список источников событий ИБ, разрабатывает правила корреляции, анализирует отчеты и проводит расследования инцидентов, выявленных SIEM системой.

Как происходит пилотный запуск

- Определение целей и плана пилотного проекта

- Определение метрик успешности пилотного проекта

- Разработка матрицы ответственности между клиентом и исполнителем

- Сбор информации о сетевой инфраструктуре и компонентах ИТ инфраструктуры, которые будут включены в пилотный проект

Срок до 2-х недель

- Установка и настройка SIEM в ИТ-инфраструктуре

- Настройка правил корреляции в соответствии с целями и требованиями бизнеса

- Тестирование правил корреляции при помощи тестовых данных и стимулированных угроз

Срок до 2-х недель

- Работа с SIEM в реальном времени

- Индивидуальная настройка правил корреляции

- Фильтрация ложноположительных событий

Срок до 4-х недель

- Создание отчета по этапам пилотного проекта

- Оценка результатов пилотного проекта

- Принятие решения об использовании SIEM или отказе от нее

Срок до 1-ой недели

ㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤㅤ